Was ist ISAE3000 SOC 2 und warum ist es von Bedeutung?

LeadDesk ist von KPMG gemäß ISAE3000 SOC 2 Typ I zertifiziert. Aber was bedeutet das eigentlich für Sie und warum ist es wichtig?

schedule5 minute read

LeadDesk ist von KPMG gemäß ISAE3000 SOC 2 Typ I zertifiziert. Aber was bedeutet das eigentlich für Sie und warum ist es wichtig?

Warum sollte ich mich für SOC 2 interessieren?

Die Erfüllung der Anforderungen des ISAE3000 SOC 2 (SOC 2) ist ein Muss für jedes sicherheitsbewusste Unternehmen, das eine Dienstleistung von außen in Anspruch nimmt, insbesondere wenn es um personenbezogene Daten geht.

Behörden, Agenturen und Unternehmen

Wenn Sie eine Leistungssanfrage oder eine Angebotsanfrage (Englisch: Request for Information or Request for Proposal, RFI/RFP) für eine Dienstleistung verfassen, ist die Mindestanforderung oft entweder eine SOC-2-Zertifizierung oder eine ISO-27001-Zertifizierung oder beides.

[LeadDesk hat auch eine ISO 27001-Zertifizierung – Erfahren Sie mehr hier]

Kleine und mittelständische Unternehmen

Wenn Sie in einer Branche arbeiten, in der Daten mit besonderer Sorgfalt behandelt werden müssen, wie z. B. im Gesundheitswesen, sollten Sie sich Gedanken darüber machen, wie Ihre Daten von den von Ihnen genutzten Diensten verarbeitet werden.

Zusammengefasst: Wenn Ihnen die Sicherheit Ihrer Kundendaten in all Ihren Diensten wichtig ist, sollten Sie sich nur für Dienstleistungen entscheiden, die nach SOC 2 und/oder ISO 27001 akkreditiert sind.

„Mit einer SOC2-Zertifizierung kann LeadDesk unseren Kunden versichern, dass unsere Dienste in Übereinstimmung mit einem der angesehensten Sicherheitsstandards der Welt erstellt und verwaltet werden.“ – Trang Nguyen, Interne Prüfung bei LeadDesk

Was ist SOC 2?

Systeme und Organisationskontrollen (SOC) sind Berichte, die von einem unabhängigen Prüfer erstellt werden, nachdem bewertet wurde, wie ein Unternehmen mit Kundendaten, insbesondere personenbezogenen Daten, in seiner täglichen Arbeit umgeht.

Die SOC 2-Zertifizierung erfolgt nach dem International Standard on Assurance Engagement (ISAE).

LeadDesk wurde von KPMG im Rahmen der ISAE3000 SOC 2 Typ I-Zertifizierung geprüft. Typ I gibt an, ob ein Unternehmen in der Lage ist, als Dienstleister bestimmten Vertrauensgrundsätzen und Kriterien zu entsprechen. Typ II beschreibt, wie wirksam diese Fähigkeiten im praktischen Betrieb sind.

Wie erhält man die SOC 2-Zertifizierung?

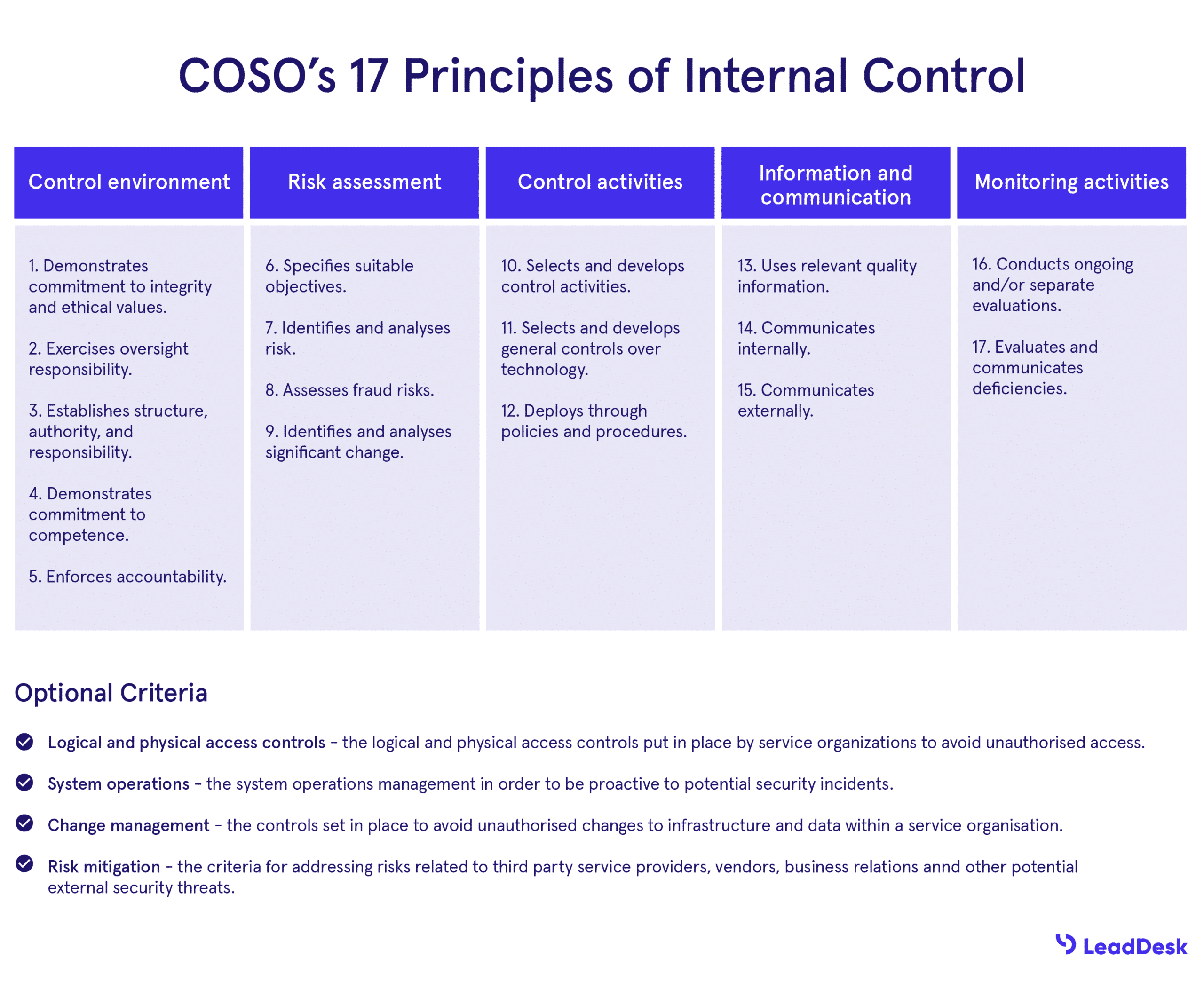

Die SOC 2-Zertifizierung besteht aus zwei Teilen. In seiner grundlegendsten Form muss die Organisation nachweisen, dass sie in der Lage ist, 17 Anforderungen der sogenannten Grundsätze der internen Kontrolle des COSO-Frameworks zu erfüllen. Der andere Teil umfasst die nachstehend zusammengefassten Trust Service Kriterien.

SOC 2-Anforderung: Die 17 Grundsätze der internen Kontrolle

Die 17 Grundsätze der internen Kontrolle sind zwingend und müssen von jeder Organisation, die eine SOC 2-Zertifizierung beantragt, gewährleistet werden. Darüber hinaus gibt es 4 zusätzliche Faktoren, die ebenfalls ausgewertet werden können.

Diese Grundsätze stellen sicher, dass das Unternehmen über Verfahren verfügt, um Informationen sicher zu halten, dass nur authorisierte Mitarbeiter Zugang zu vertraulichen Informationen haben, und dass die Risiken durch kontinuierliche Schulung, Systemüberwachung und konsequente Bewertung von Partnern und Drittanbietern minimiert werden.

Dies bedeutet, dass ein Unternehmen, das die Anforderungen der Grundsätze der Kontrolle erfüllt hat:

- Schult alle ihre Mitarbeiter im Bereich Informationssicherheit.

- Stellt sicher, dass alle Unternehmen, von denen sie Dienstleistungen beziehen, ähnliche Sicherheitsprotokolle für Informationen hat.

- Stellt sicher, dass die Kundendaten sicher sind, Sicherheitskopien erstellt werden und der physische und digitale Zugriff auf diese Daten eingeschränkt wird. Entfernt diese Daten am Ende einer Kundenbeziehung.

- Verfügt über Verfahren, um schnell auf Vorfälle zu reagieren.

- Regelmäßige Überprüfung der Verfahren zur Informationssicherheit intern und durch einen externen Prüfer.

Die 17 Grundsätze der Kontrolle von COSO, Abbildung angepasst von CGCompliance.

Die 5 Trust Service-Kriterien

Wenn eine Organisation nachweisen kann, dass sie die 17 Grundsätze der internen Kontrolle erfüllt, kann sie auch optional auf eine oder alle der fünf Trust Service Kriterien für die SOC 2-Zertifizierung geprüft werden. Hier kann das Unternehmen entscheiden, welche der fünf Kriterien am besten auf sein Unternehmen zutreffen.

Die Trust Service-Kriterien umfassen den Umgang eines Unternehmens mit Kundendaten, indem Folgendes untersucht wird:

1. Sicherheit

Dazu gehören Firewalls, Intrusion Detection und ob das Unternehmen in seiner Dienstleistung eine mehrstufige Authentifizierung verwendet.

Die Erfüllung dieser Anforderungen in einem SOC 2-Prüfungsverfahren bedeutet, dass LeadDesk die Möglichkeit von Datenlecks und Sicherheitsverletzungen minimiert hat.

2. Verfügbarkeit

Unternehmen, die zentrale Unternehmensdienstleistungen anbieten, müssen zuverlässig und verfügbar sein. Ihre Kunden müssen die Gewissheit haben, dass alle Probleme schnell behoben werden und ihr Geschäft nicht beeinträchtigt wird.

In dem Prüfungsverfahren wurde LeadDesk daraufhin untersucht, wie wir die Verfügbarkeit unserer Software überwachen und wie wir auf Vorfälle reagieren und diese beheben, wenn sie auftreten.

3. Vertraulichkeit

Die Prüfer untersuchen, wie das Unternehmen die Geheimhaltung von Daten handhabt. Dazu gehören auch Zugriffskontrollen, damit nur eine ausgewählte Gruppe von Personen Zugang zu den Daten hat. Beispiele hierfür sind Geschäftspläne, geistiges Eigentum und vertrauliche Finanzinformationen.

LeadDesk wurde auch daraufhin untersucht, wie Daten, die es verarbeitet, verschlüsselt werden, um einen unbefugten Zugriff während der Übertragung zu verhindern.

4. Verarbeitungsintegrität

Bleiben Ihre Daten in dem geprüften System unversehrt und unverfälscht? Verarbeitungsintegrität setzt voraus, dass Daten nur dann verarbeitet werden, wenn dies zulässig ist, und dass die Daten nicht verfälscht oder verändert werden.

Bei der Prüfung der Verarbeitungsintegrität betrachten die Prüfer die Qualitätssicherungspraktiken und die Prozessüberwachung.

5. Datenschutz

Personenbezogene Informationen sollten immer von jeder Organisation sorgfältig behandelt werden. Bisher genannte Faktoren wie Verschlüsselung, Multi-Faktor-Authentifizierung und Zugangskontrolle spielen eine Rolle, um solche Informationen privat zu halten. Prüfer werden diese Faktoren bei der Prüfung des Datenschutzes gemäß SOC 2 unter die Lupe nehmen.

Zusätzlich zu den 17 COSO-Grundsätze wurde LeadDesk hinsichtlich der drei für unsere Organisation wichtigsten Trust Service-Kriterien bewertet: Sicherheit, Verfügbarkeit und Vertraulichkeit.

Was ist der Unterschied zwischen SOC 2 und ISO 27001?

SOC 2 und ISO 27001 haben einige Ähnlichkeiten, aber es gibt einige wesentliche Unterschiede in der Art und Weise, wie sie die Sicherheitskontrollen eines Unternehmens untersuchen:

| ISO27001 | ISAE3000/SOC 2 | |

| Was | Internationaler Standard für Informationssicherheit | Kontrollen der Trust Service Kriterien und Sicherheitskriterien |

| Leistung | Ein Zertifikat, das bestätigt, dass die Organisation die Anforderungen der Norm erfüllt hat. | Vollständiger Bericht auf der Grundlage der vom Prüfer durchgeführten Tests mit einer Bescheinigung, dass die Organisation die vereinbarten Kriterien erfüllt hat. |

| Absicherungen | Nur Security | Security und optionale Kriterien (z. B. Verfügbarkeit, Vertraulichkeit, Sicherheit) |

| Fokus | Design der Sicherheitskontrollen. | Wie effektiv die Sicherheitskontrollen sind. |

Wenn Sie mehr darüber erfahren möchten, warum LeadDesk die sicherste Lösung für Ihre Contact-Center Software ist, buchen Sie eine Demo.